Gestión de vulnerabilidades

Realizamos una evaluación técnica controlada que simula un ataque real sobre activos tecnológicos definidos, con el fin de identificar vulnerabilidades explotables, medimos el nivel de exposición ante amenazas externas o internas, y brindamos recomendaciones para mitigar los riesgos detectados.

- Identificar vulnerabilidades técnicas que podrían ser explotadas por atacantes maliciosos.

- Evaluar el nivel de exposición y riesgo frente a amenazas reales, tanto externas como internas.

- Simular escenarios de ataque que permitan validar la efectividad de las defensas actuales.

- Brindar recomendaciones específicas y priorizadas para la mitigación de las debilidades detectadas.

Etapas

Planificación y reconocimiento

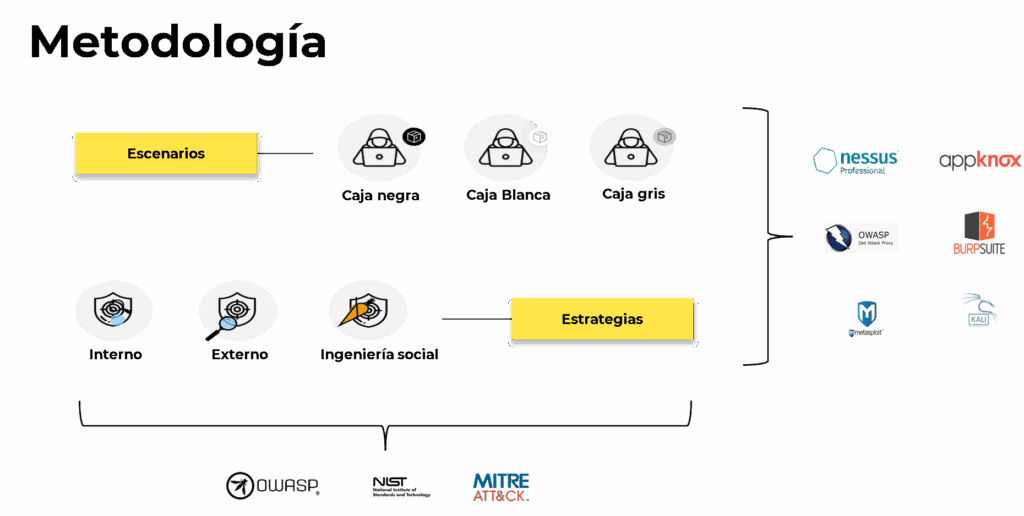

En conjunto con la compañía, seleccionamos los distintos tipos de pruebas a realizar, ya sea interna, externa o mixta, y que tipo de escaneo se va a realizar (caja blanca, caja negra o caja gris) con el fin de recabar la información en caso de ser necesaria.

Escaneo

Realizamos el escaneo para entender cómo reacciona un objetivo a varios intentos de intrusión, en dos aspectos: cuando el código de la aplicación es estático y cuando el código de la aplicación está funcionando.

Esta última es la forma más práctica de entender el rendimiento de la aplicación en tiempo real.

Obtención de datos

Todos los datos escaneados serán probados para obtener la certeza de la seguridad o la vulnerabilidad allí encontrada. A su vez, se analizará si esta última permite obtener más accesos u otros datos con los que seguir analizando las brechas de seguridad.

Análisis del resultado

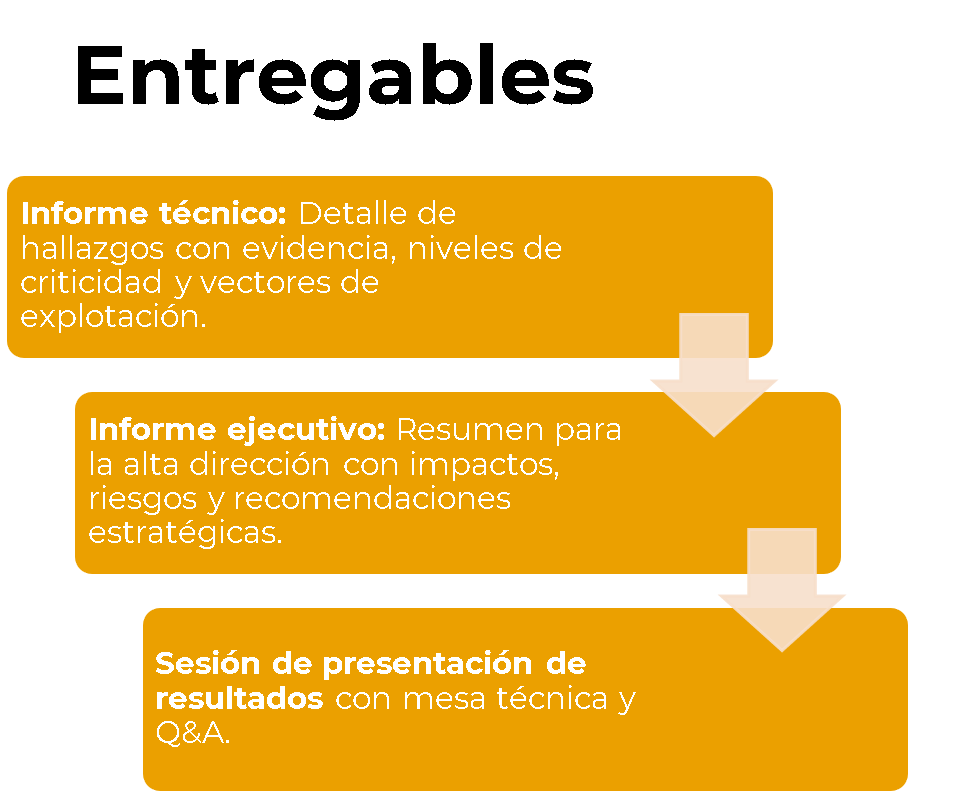

La etapa final de una prueba de penetración consiste en recopilar el resultado analizando y comentando las vulnerabilidades explotadas, el acceso a los datos y la cantidad de tiempo que el “atacante” ha podido pasar desapercibido en el sistema.

Consideraciones

La duración del proyecto dependerá del alcance acordado, típicamente entre 2 y 4 semanas. Se coordinará con el cliente para minimizar el impacto operativo.

Todas las actividades serán autorizadas previamente por el cliente mediante un Acuerdo de Alcance y Responsabilidad.

Las pruebas serán no disruptivas, garantizando la integridad y disponibilidad de los sistemas evaluados